在信息安全日益重要的今天,IP黑名单与白名单机制已经成为保护网络环境的重要手段之一。无论是在企业级网络管理还是个人网站安全防护,这两种机制都可以帮助我们有效地控制访问,防止恶意攻击。今天我们来讨论下两种机制的有效运用,提供实用技巧,并分析最新的发展趋势。

一,什么是IP黑名单与白名单?

IP黑名单

IP黑名单是一种安全机制,用于阻止特定IP地址或IP范围的访问。当某个IP被列入黑名单后,它将无法与系统进行任何交互,这有助于防止潜在的攻击者或恶意活动。

IP白名单

相对而言,IP白名单则是允许特定IP地址或IP范围访问系统的机制。只有在白名单上的IP才能访问资源,这样可以过滤掉大多数不必要的请求,增强系统的安全性。

二,IP黑名单与白名单的有效运用

1,网络防火墙配置

在企业网络中,合理配置防火墙的黑名单与白名单是保护内部资源的重要步骤。管理员可以根据组织的需求,将已知的恶意IP加入黑名单,同时将可信任的合作伙伴IP添加到白名单中,从而提高安全性。

2,实时监控与更新

IP黑名单与白名单并非一成不变。随着网络环境的变化,管理员需要定期审查和更新这两份名单。使用自动化工具进行实时监控,可以快速识别新的恶意IP并及时加入黑名单,同时也能剔除一些误伤的合法IP。

3,网站访问控制

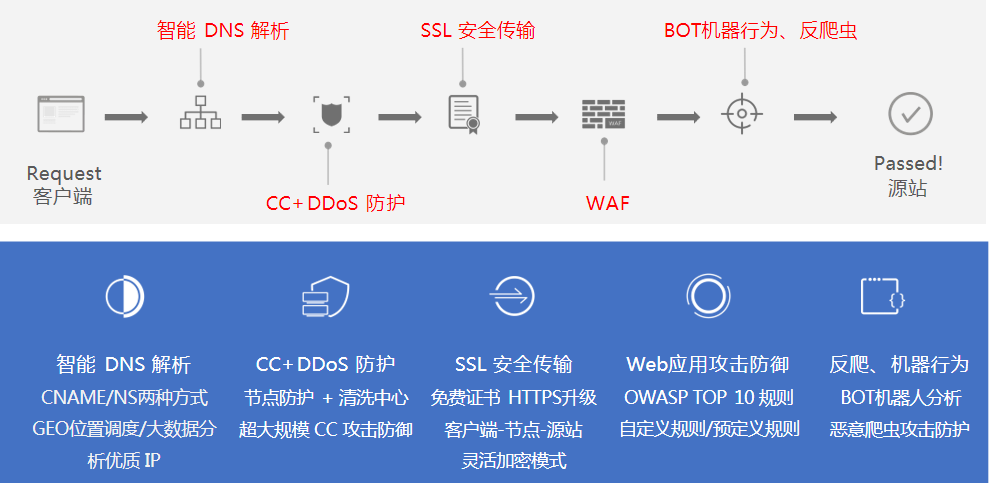

如若你运营一个网站,可以通过黑名单和白名单来控制访问。例如,针对频繁发起DDOS攻击和CC攻击的IP进行屏蔽,同时为可信用户(如公司的员工)设置白名单,确保他们不受限制地访问。

4, 风险评估

在实施黑名单与白名单之前,进行全面的风险评估是非常必要的。了解哪些IP经常出现异常行为、哪些IP是可信任的,可以为名单的建立提供依据。此外,通过日志分析,可以发现潜在的安全威胁。

三,最新趋势与见解

人工智能的应用

近年来,人工智能和机器学习技术的进步使得IP黑名单和白名单机制的运用更加智能化。通过数据分析,这些技术可以帮助识别正常与异常流量,实时调整名单。同时,AI还能预测潜在的攻击模式,为安全防护提供更加有效的支持。

去中心化的安全策略

随着区块链技术的发展,去中心化的安全策略开始受到关注。未来可能会出现基于区块链的IP黑名单与白名单,允许多个参与者共同维护,并确保透明性和不可篡改性。

IP黑名单与白名单机制在网络安全领域扮演着至关重要的角色。通过合理应用这两种机制,可以有效提升系统的安全性,防范各类网络攻击。随着技术的发展,我们也需要不断更新观念,采用新的工具与策略来应对不断变化的安全形势。希望本文能够为你在IP黑名单与白名单的有效运用方面提供一些启示和帮助。

粤公网安备 44190002006733号

粤公网安备 44190002006733号