在这个数字化的时代,网络安全已经成为企业的生命线。然而,尽管技术不断进步,网络攻击仍然层出不穷。其中,分布式拒绝服务(DDoS)攻击成为了企业需要应对的重要挑战之一。本文将探讨DDoS攻击及其防护机制,帮助你更好地理解和应对这一威胁。

一,DDoS 攻击的危害

1,网络负荷问题

攻击发生后,网络连接会受到严重负荷,导致用户体验降低、页面加载缓慢。DDoS 攻击往往以大规模流量压制目标系统,其规模可达到成千上万个请求包。这就像一条原本畅通的道路突然涌入了大量的车辆,导致交通堵塞。当网络连接受到严重负荷时,用户在访问网站或使用网络服务时,会遇到页面加载缓慢、视频卡顿、文件下载中断等问题。例如,在观看在线视频时,视频可能会频繁缓冲,甚至无法播放;在进行文件下载时,下载速度可能会变得极其缓慢,甚至中断。这种不良的用户体验会导致用户流失,降低企业的市场竞争力。根据相关数据显示,当网站的页面加载时间超过 3 秒,就会有超过 40% 的用户选择离开。

2,系统瘫痪

DDoS 攻击会让受害者的网络系统瘫痪或不稳定,影响企业正常生产。当 DDoS 攻击发生时,大量的恶意流量涌入目标系统,就如同一家原本正常营业的餐厅突然被一群不消费只占座的人挤满,导致真正的顾客无法进入。企业的网络系统在遭受 DDoS 攻击后,可能会出现服务器无法响应、系统死机等情况。例如,一些在线游戏平台在遭受 DDoS 攻击后,玩家无法正常登录游戏,游戏进程中断,这不仅会影响玩家的游戏体验,还会给游戏平台带来巨大的经济损失。据统计,一次严重的 DDoS 攻击可能导致游戏平台损失数十万甚至上百万元的收入。对于电商平台来说,DDoS 攻击可能会使网站无法正常访问,订单无法处理,严重影响企业的正常运营。

3,数据泄露

可能掩盖黑客入侵,窃取机密数据。DDoS 攻击不仅会对网络系统造成直接的破坏,还可能为黑客窃取机密数据提供掩护。在 DDoS 攻击的掩护下,黑客可以更容易地入侵目标系统,窃取企业的商业机密、用户的个人信息等敏感数据。例如,一些金融机构在遭受 DDoS 攻击后,黑客可能会趁机窃取客户的账户信息、交易记录等敏感数据,给客户带来巨大的经济损失。据统计,一次成功的数据泄露事件可能会导致企业损失数百万甚至上千万元的资金,同时还会对企业的声誉造成严重的损害。

二,DDoS攻击的种类

流量型攻击:攻击者通过发送大量数据流量来淹没网络带宽,导致正常请求无法通过。

应用型攻击:攻击者通过发送大量恶意请求来攻击特定的应用层协议,导致应用服务无法正常运行。

协议型攻击:攻击者通过发送大量恶意协议请求来攻击网络基础设施,导致网络服务中断。

三,DDoS 攻击的防护机制

(一)常规防护方法

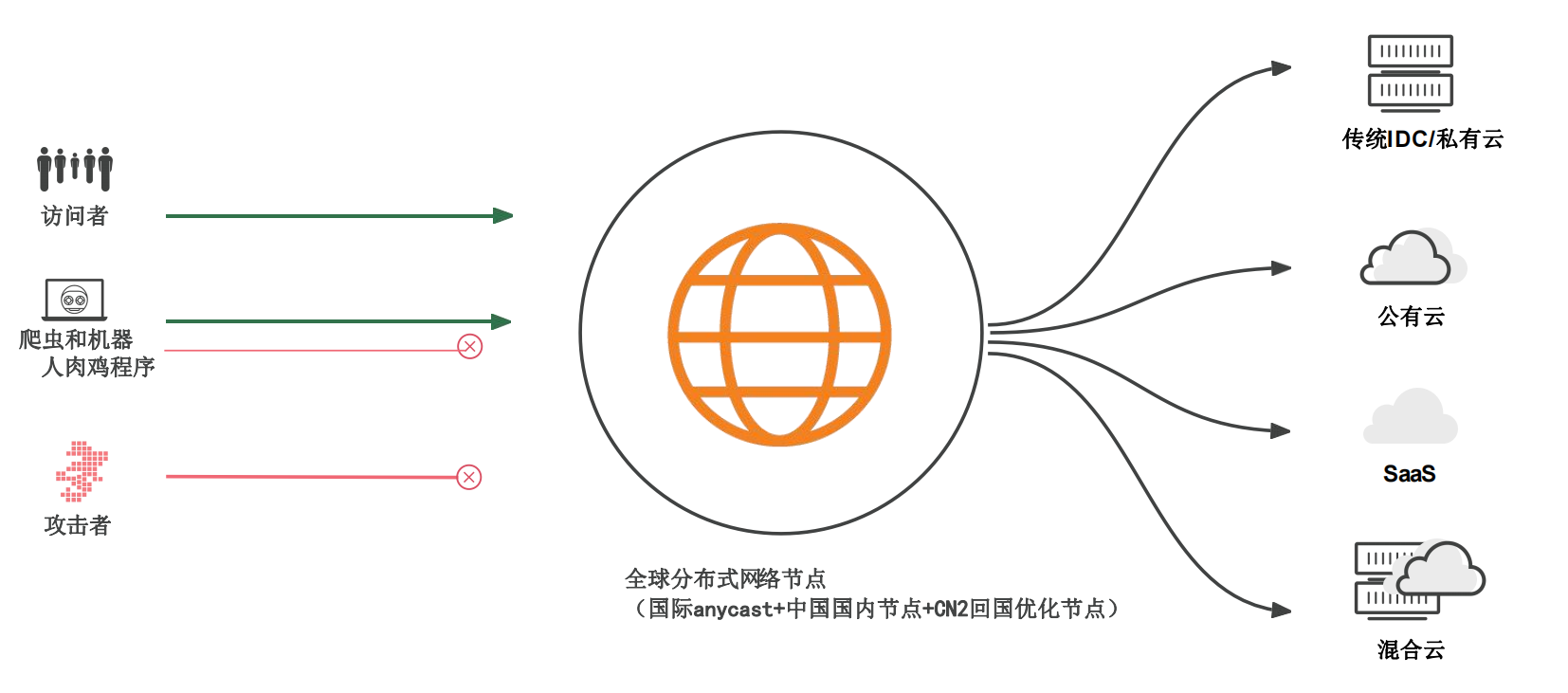

1,使用第三方防御 DDoS攻击,如高防IP、高防DNS、高防CDN、DDoS云盾等。

当用户自身硬件设备不能满足抵御需求时,选用第三方的清洗,便是一种经济、便捷的防御手段。免去数据迁移。现在常见的第三方防御有,高防 ip、高防 dns、高防 cdn、ddos 云盾。对比以上的几种第三防护,相对来说高仿 ip 是防御比较全面,通过服务器集群防御、清洗流量、隐藏源站 ip。集成了云 waf 功能。能抵御 ddos 混合攻击,覆盖 OSI 七层模型,进行防御。

2,检查访问者的来源,屏蔽假 IP 地址。

使用 Unicast Reverse Path Forwarding 等通过反向路由器查询的方法检查访问者的 IP 地址是否是真,如果是假的,它将予以屏蔽。许多黑客攻击常采用假 IP 地址方式迷惑用户,很难查出它来自何处。因此,利用 Unicast Reverse Path Forwarding 可减少假 IP 地址的出现,有助于提高网络安全性。

3,充分利用网络设备保护网络资源,如路由器、防火墙等负载均衡设备。

网络设备如路由器、防火墙等负载均衡设备可将网络有效地保护起来。当网络被攻击时,最先死掉的往往是路由器,但其他机器没有死。死掉的路由器经重启后会恢复正常,而且启动起来还很快,没有什么损失。若其他服务器死掉,其中的数据会丢失,而且重启服务器又是一个漫长的过程。特别是一个公司使用了负载均衡设备,当一台路由器被攻击死机时,另一台将马上工作,从而最大程度的削减了 DDoS 的攻击。

4,在骨干节点配置防火墙,可抵御攻击并导向牺牲主机。

防火墙本身能抵御 DDoS 攻击和其他一些攻击。在发现受到攻击的时候,可以将攻击导向一些牺牲主机,如选择不重要的或者是 linux 以及 unix 等漏洞少和天生防范攻击优秀的系统,从而保护真正的主机不被攻击。

5,定期扫描网络主节点,清查安全漏洞。

骨干节点的计算机由于具有较高的带宽,容易成为黑客攻击的目标。因此,定期扫描现有的网络主节点,清查可能存在的安全漏洞,并对新出现的漏洞及时进行清理至关重要。据统计,每周进行一次全面的网络漏洞扫描,能够有效降低约 30% 的 DDoS 攻击风险。

6,用足够的机器承受黑客攻击,但投入资金多。

这是一种较为理想的应对策略,但需要投入大量资金,且平时大多数设备处于空闲状态,与中小企业网络实际运行情况不相符。例如,要承受一次大规模的 DDoS 攻击,可能需要投入数十万元甚至更多的资金来购置设备。

7,过滤不必要的服务和端口,只开放服务端口。

过滤不必要的服务和端口,即在路由器上过滤假 IP,只开放服务端口成为很多服务器的流行做法。例如 WWW 服务器那么只开放 80 而将其他所有端口关闭或在防火墙上做阻止策略。这样可以减少攻击面,降低被攻击的风险。

8,限制 SYN/ICMP 流量,防止黑客入侵。

用户应在路由器上配置 SYN/ICMP 的最大流量来限制 SYN/ICMP 封包所能占有的最高频宽。当出现大量的超过所限定的 SYN/ICMP 流量时,说明不是正常的网络访问,而是有黑客入侵。虽然该方法对于 DDoS 效果不太明显了,但仍然能够起到一定的作用。

(二)其他防护措施

1,扩大网络带宽,吸收容量攻击。

如果组织负担得起,他们应该扩展带宽以吸收容量攻击。对于没有财务资源来投资更多带宽的小型组织而言,这一步可能很困难。例如,将网络带宽从 100M 扩展到 1000M,可以有效提高抵御 DDoS 攻击的能力。

2,使架构具有弹性,分散资产,避免成为攻击目标。

组织应分散资产以避免向攻击者展示有吸引力的目标。将服务器部署在不同的数据中心,确保数据中心位于不同的网络,路径多样,确保数据中心和网络不存在瓶颈和单点故障。这样可以增加攻击者的攻击难度,降低被攻击的风险。

3,使用 DDoS 缓解提供商,如云清理服务。

组织可以求助于专门响应 DDoS 攻击的大型提供商,方法是使用云清理服务来处理攻击流量,在流量到达组织网络之前将其转移到缓解中心。负载均衡器后面的各种数据中心或转移到基于云的 DNS 提供商。这样可以快速有效地应对 DDoS 攻击,保障网络的正常运行。

4,部署硬件,如网络和安全硬件中的设置,可防御协议和应用程序攻击。

组织应使用旨在保护网络资源的网络和安全硬件中的设置。许多下一代网络防火墙、Web 应用程序防火墙和负载均衡器可以防御协议和应用程序攻击。还可以部署专业的 DDoS 缓解设备。

DDoS攻击是一种严重威胁企业网络安全的攻击手段,但它并非无法防范。通过采用适当的防护机制,企业可以降低DDoS攻击的风险,并确保网络服务的稳定运行。在这个数字化的时代,网络安全是企业生存的关键。让我们共同探索,共同进步,共同构建一个更加安全的网络环境。

粤公网安备 44190002006733号

粤公网安备 44190002006733号