一. 概述

1.1 安全态势日趋严峻

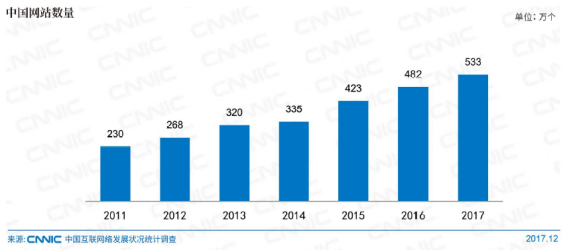

近年来,Web应用系统随着互联网技术的不断发展呈现出爆炸式的增长。据中国互联网络信息中心(CNNIC)发布的《第41次中国互联网络发展状况统计报告》显示,截至2017年12月,中国网站数量为533万个,中国网民数量达到7.72亿,中国手机网民规模达7.53亿。

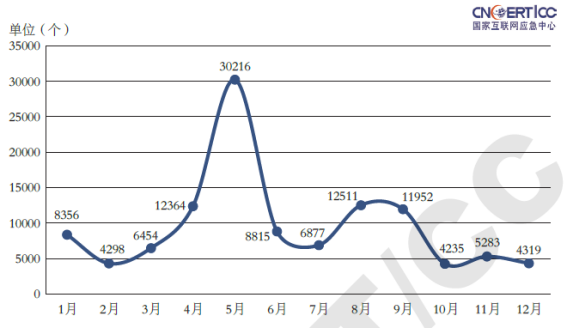

图 1.1 中国网站数量

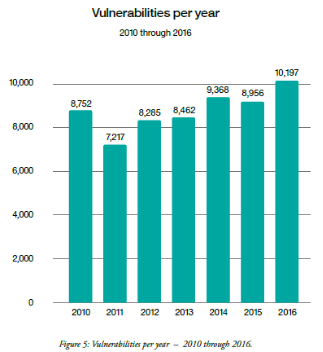

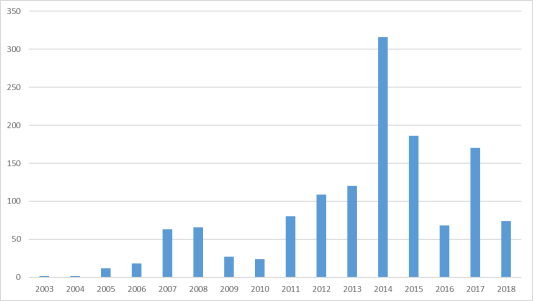

Web应用系统已广泛应用于各个公共领域(政治、经济、文化、国防等)以及个人领域(娱乐、咨询、交流、沟通等),其中蕴含了越来越多的经济价值,而Web应用系统在被广泛应用的同时,因其互联、开放等特性,更容易遭受黑客的攻击。从2005年到2006年跳跃式增加至今,每年发现的漏洞数量一直居高不下,这也是导致网站等面向互联网的Web应用频繁遭受攻击的重要原因。

从IBM 2017年风险报告可看到,2016年全年新发现漏洞已达到10,197个,达到近20年来新发现漏洞数量的最高峰。

图 1.2 2010-2016年漏洞数量增长趋势图

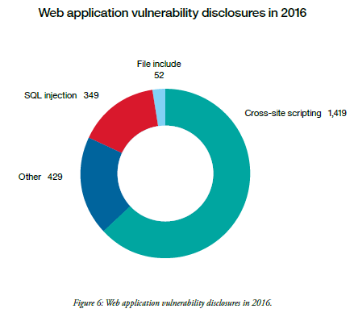

在2016年全年新发现漏洞中,Web应用漏洞占了总数的22%,其中SQL注入漏洞、跨站脚本漏洞占Web应用漏洞的78.6%。

图 1.3 2016年Web应用漏洞分布

因漏洞引起的安全事件极大困扰着网站维护部门,影响了用户体验,甚至对信息网络等核心业务造成严重的破坏,导致了机构门户的经济受损和公信力的下降:

1)网站数据库被拖库——导致注册用户身份信息、银行卡信息、密码等被盗取;

2)网站被挂马、被篡改——导致网站信誉受损、网站资源被滥用,以及给访问该网站的用户带来被入侵甚至成为僵尸主机的风险。

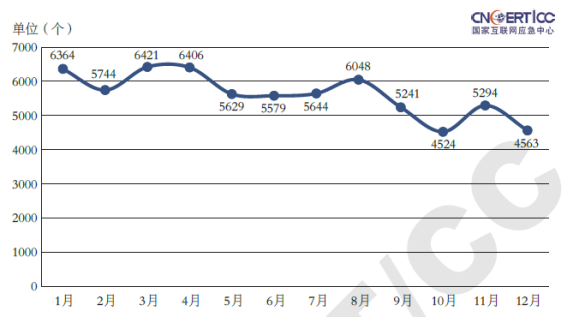

从CNCERT发布的中国互联网网络安全报告[ CNCERT/CC《2016 年中国互联网网络安全报告》]可看到:2016年我国境内被篡改网站数量为16,758个,从篡改攻击的手段来看,被篡改的网站中以植入暗链方式攻击的超过90%;被暗中植入后门的网站有82,072个,其中代表商业机构的网站(.com)最多,占62.3%。

图 1.4 2016年我国境内被篡改网站数量月度统计(来源:CNCERT/CC)

图 1.5 2016年我国境内被植入后门网站数量月度统计(来源:CNCERT/CC)

1.2 用户面临的问题和挑战

“敏捷”带来的安全噩梦

随着互联网的快速发展,越来越多的商业公司或企业客户选择通过互联网提供服务,并且为了抢占商机,其中绝大部分产品研发团队选择使用“敏捷开发”、“小步快跑”的开发思路第一时间在市场上进行试错。上线速度、版本迭代速度从以前的以月为单位,转变为以周为单位;原型代码测试结束直接上线;更多团队的选择是基于开源项目或开源组件进行研发。“敏捷”、“快速”可能带来的是应用代码中没时间考虑安全,系统架构、网络结构的快速变化都可能引入潜在风险,给网站管理员、运维人员带来了“安全噩梦”。

“开源”带来的安全挑战

越来越多的web应用系统是基于各种各样的开源框架或系统进行搭建,比如在WordPress的基础上进行二次开发,快速建设一个企业的CMS系统,但各个开源组织、研发团队的技术能力的差异,以及开源项目的活跃程度,都难以和商业软件的维护、支持水平所匹配。以WordPress为例,根据CVE漏洞库的统计,截至到2018年3月累计已达到1337个漏洞。

图 1.6 按年统计的WordPress漏洞数(来源:CVE)

“维护”带来的挑战

大部分企业用户的运维人员、网站管理员的实际工作情况往往是身兼多职,即要负责网络、又得关注系统、业务上线、机房检查、IT选型等等,当然安全职责也在他们的岗位职责之中。用传统购买安全设备的思路来解决安全问题,要想能够有更好的效果,也需要运维人员投入更多的精力到安全运维过程中,以web安全扫描检查为例,安全运维工作包括:及时对漏洞库进行升级,定期扫描检查,扫描结果的漏洞,安全设备可能还会遇到故障、联系厂家的维护人员来处置。给运维人员原本就已经很饱满的工作带来了更多的压力,这种情况下运维人员跟多的选择是往后放一放,等有空的时候再做,从而加剧了web应用系统的安全风险。

二. 锐速网站云防护工作原理

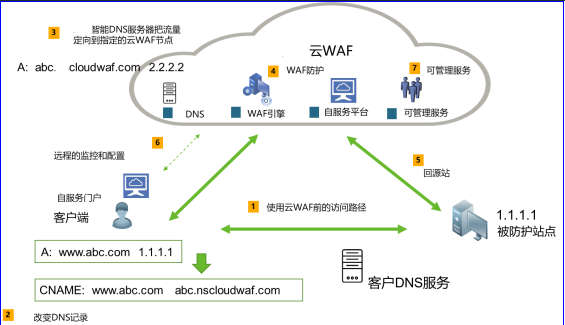

锐速网站云防护(以下简称“云WAF”)就是把本地部署的WAF的功能,通过云服务的方式远程提供给被防护的客户。由于不需要本地部署和运营,大大简化了中小用户的web应用防护的复杂度问题。云WAF服务提供商在云端提供实体或虚拟化WAF,帮助客户检测和阻断web层的攻击。其工作原理如下图所示:

图 2.1 锐速安全WAF工作原理

1)用户在未使用云WAF防护之前,其终端客户的访问流量通过DNS解析直接访问到被防护的网站。本例子中客户的站点为www.abc.com,其IP地址为1.1.1.1。如路径1所示。

2)当客户启用云WAF的防护,需要修改其授权DNS指向。需要增加CNAME记录,把原有域名解析到锐速提供的别名上面,同时需要删除原有A记录。本例中锐速提供的CNAME为abc.testwaf.com。如图中2所示。

3)锐速智能DNS解析服务器会根据源地址的归属地、所属运营商链路、延时等信息选择把流量定向到对应的云WAF防护节点。本例中是指向了2.2.2.2的云WAF地址。如图中3所示。

4)锐速安全WAF会配置好相应的基础防护模板,并对访问的流量进行防护。云WAF的防护引擎采用的是业界领先的锐速的实体WAF的引擎,对客户的网站进行精准的防护。如图中4所示。

5)云WAF工作在反向代理的模式,所有的客户端的请求都需要由WAF向源站请求。图中第5部为回源请求。

6)锐速安全WAF服务带有客户端的自服务平台,给客户提供可视化的监控和配置界面,查看防护流量和攻击事件的状态。如图中6所示。

7)作为SaaS服务,锐速云WAF还提供不同级别的可管理的安全服务,包括了帮助客户调整防护策略、应急响应、网站安全监控等安全服务。如图中7所示。

三. 锐速网站云防护的结构和可靠性的实现

3.1 结构简介

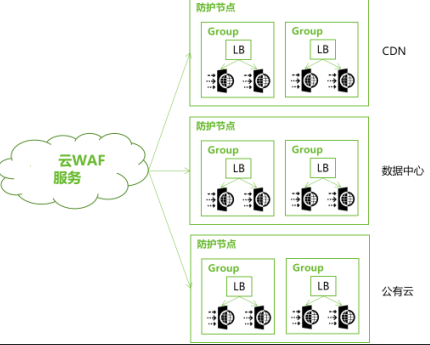

锐速网站云防护的结构如图所示:

图 3.1 锐速安全WAF结构图

锐速防护节点的选择包括了三种类型的数据中心:

1)CDN节点:此类节点利用CDN的节点资源,部署范围比较广,节点带宽大,具有智能解析的DNS服务。同时可以利用CDN的分布式缓存资源,提供带宽加速,ddos防护等更多增值的服务。

2)数据中心:此类数据中心为独立的数据中心机房,可以由电信运营商或其他ISP来提供。锐速安全WAF可以灵活部署在数据中内,给某一类特定用户,如行业类用户、某一地理区内用户提供更好体验的服务。

3)公有云:锐速安全WAF部署在公有云端,其部署非常快捷和灵活,同时支持自动化的按需扩展,可以为云端用户提供更高效的云端防护。

3.2 如何保证高可靠性

由于云WAF部署在客户端和服务器的访问路径中间,其可靠性是一个非常重要的要求,不能因为云WAF基础设施本身的任何故障导致服务的不可用。锐速云WAF通过以下几点保证其服务的高可靠性。

1)机房的选择为电信级的数据机房,有稳定的基础设施的建设,同时包括了多链路和多运营商的出口。

2)数据中心分布在不同的地理位置,这样很好的解决了异地容灾的问题。

3)选择了本身具有高可靠性保障的公有云和CDN的架构,有健壮的基础设施体系。

4)在云WAF自身的构架体系中,都是采用的内部HA的方式,每个防护群组都有至少2套WAF引擎,采用内部LB的方式进行负载均衡。

5)锐速整个平台有一套监控体系,通过对源站和防护站点的比对,发现网站的可用性问题,并及时进行切换。

6)锐速安全WAF有自动扩展的功能,当防护容量不够的情况,可以自动扩充防护资源,以达到最佳的防护效果。

7)锐速安全WAF采用的基础设施,都会考虑安全性的问题,包括端口的限制,DDoS的防御等等,给用户提供一个安全的云WAF平台。

粤公网安备 44190002006733号

粤公网安备 44190002006733号